CMC Telecom chỉ cách bảo mật khi dùng Office 365

Theỉcáchbảomậtkhidùrola misakio thống kê từ Microsoft, 63% các hoạt động xâm nhập dữ liệu được xác nhận liên quan đến việc sử dụng mật khẩu dễ đoán hay bị đánh cắp. Hơn 80% nhân viên sử dụng các phần mềm không được phê duyệt bởi tổ chức để phục vụ cho công việc. Trước các mối đe dọa nguy hiểm ngày càng trở nên phức tạp và liên tục, bộ giải pháp Microsoft Defender for Office 365 sẽ giúp doanh nghiệp bảo vệ toàn diện email và bộ ứng dụng Office trước các mối đe dọa nâng cao.

Microsoft Defender for Office 365 là bộ giải pháp bảo vệ doanh nghiệp chống lại các cuộc tấn công tinh vi từ nhiều ứng dụng, email, liên kết (URL)… có hại trong thời gian thực. Với giải pháp được tích hợp thông minh với nhiều khả năng báo cáo và theo dõi URL, cung cấp cho quản trị viên thông tin chi tiết về những xâm nhập dữ liệu xảy ra trong doanh nghiệp.

Chuyên gia của CMC Telecom chia sẻ một vài thông tin hữu ích cho doanh nghiệp khi sử dụng dịch vụ này:

Một số tính năng nổi bật của Microsoft Defender for Office 365

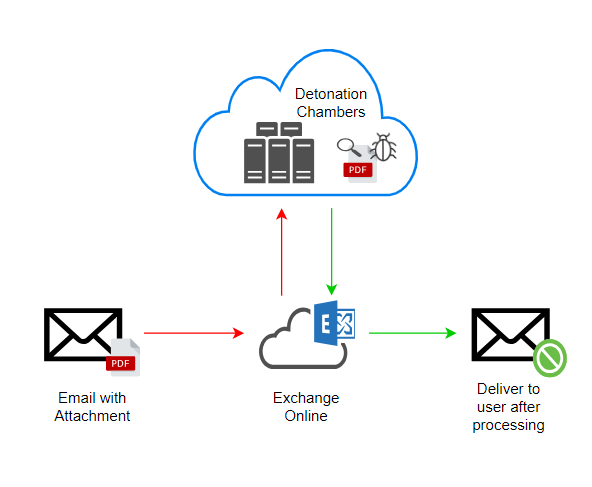

Safe Attachments: cung cấp thêm một lớp bảo vệ cho các tập tin đính kèm trên email. Các tập tin đính kèm sẽ được kiểm tra trong một môi trường ảo của Microsoft trước khi được chuyển tiếp đến người dùng. Người quản trị có thể tạo các chính sách và lựa chọn hành động phù hợp với tệp đính kèm độc hại.

Off: Tệp đính kèm sẽ không được kiểm tra bởi Safe Attachments.

Monitor: Chuyển tiếp email đến người dùng cùng tệp đính kèm và theo dõi hoạt động của malware đó.

Block: Ngăn chặn việc gửi email có malware đến người dùng. Các email có chứa malware sẽ được cách ly và chỉ có người quản trị có thể review, release hoặc xóa các email này.

Dynamic Delivery: Email sẽ được chuyển tiếp đến người dùng ngay lập tức, nhưng sẽ thay thế các tệp đính kèm bằng các placeholders và sẽ được đính kèm lại vào email sau khi Safe Attachments kiếm tra hoàn tất. Việc này nhằm tăng trải nghiệm người dùng, giúp loại bỏ việc trì hoãn trong quá trình chuyển tiếp email.

Safe Links: Tương tự với Safe Attachments, khi người dùng click vào một liên kết trên email, Safe Links sẽ kiểm tra đường dẫn đó trong một môi trường ảo và thông báo đến người dùng nếu đường dẫn được phát hiện là độc hại.

Safe Links hỗ trợ kiểm tra các liên kết ở những vị trí như: Emails; Microsoft Teams; Office Apps

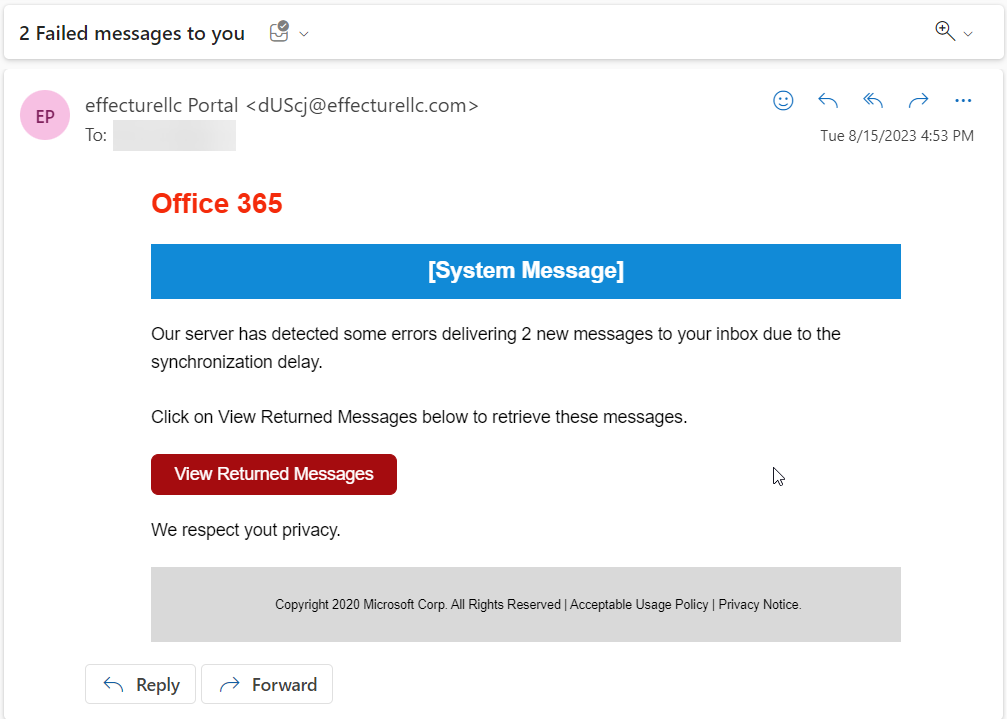

Attack Simulation Training: Attack Simulation Training giúp giả lập những kịch bản tấn công nhằm xác định những người dùng có thể bị ảnh hưởng trước khi một cuộc tấn công thực sự xảy ra. Từ đó, doanh nghiệp sẽ có những chính sách đào tạo phù hợp để nâng cao nhận thức của người dùng trước các mối đe dọa.

Attack Simulation Training sử dụng các kỹ thuật social engineering như: Credential Harvest; Malware Attachment; Link in Attachment; Link to Malware; Drive-by-url.

Mô hình triển khai:

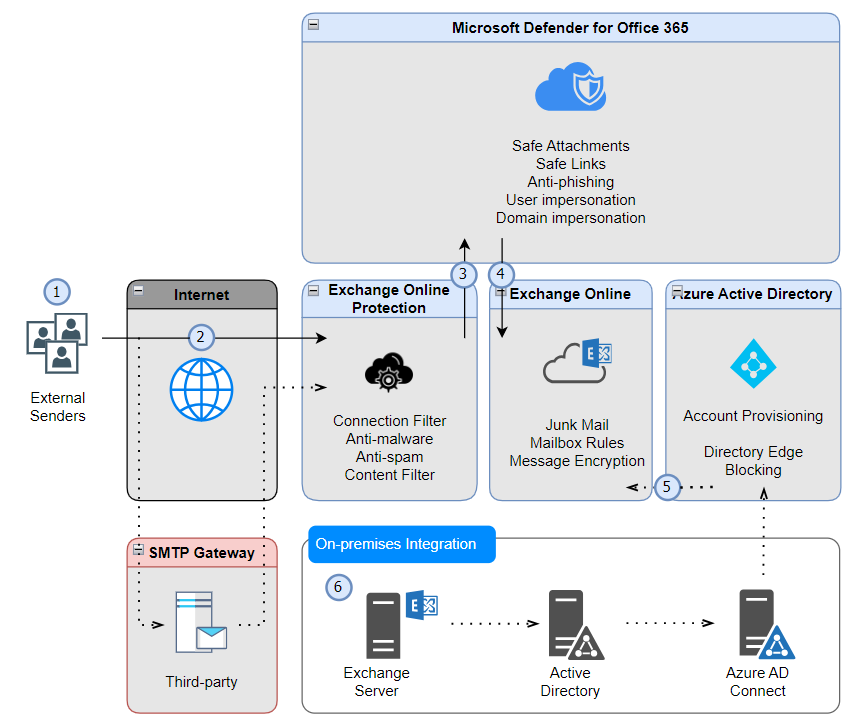

Máy chủ của người gửi bên ngoài sẽ thực hiện tra cứu bản ghi MX để xác định máy chủ chuyển tiếp email của người nhận. Bản ghi MX có thể trỏ trực tiếp về Exchange Online hoặc một SMTP gateway đã được cấu hình chuyển tiếp về Exchange Online.

Exchange Online Protection sẽ kiểm tra và xác thực kết nối gửi đến cũng như kiểm tra email header, nội dung email để xác định những chính sách hoặc các bước xử lý được áp dụng cho email đó.

Exchange Online tích hợp với MDO nhằm cung cấp khả năng bảo vệ, giảm thiểu và khắc phục các mối đe dọa nâng cao hơn.

Một email được xác định không độc hại, không bị chặn hoặc không bị cách ly bởi MDO sẽ được xử lý và chuyển tiếp đến người nhận, tại đây các tùy chọn của người dùng liên quan tới thư rác, mailbox rules hoặc các cài đặt khác sẽ được đánh giá và kích hoạt.

Có thể tích hợp với hệ thống on-premises bằng cách sử dụng Azure AD Connect để đồng bộ và cung cấp các tài khoản mail hoặc các đối tượng có hỗ trợ mail cho Azure Active Directory.

Khi tích hợp với hệ thống on-premises, người quản trị được khuyến khích sử dụng máy chủ Exchange để quản lý các cài đặt và cấu hình liên quan đến mail.

Khả năng tích hợp đa dạng

Tích hợp với Microsoft Defender for Endpoint (MDE): Việc tích hợp MDO với MDE sẽ giúp đội vận hành bảo mật có thể giám sát và hành động nhanh chóng khi phát hiện thiết bị của người dùng gặp rủi ro. Khi đã tích hợp, họ sẽ có thể xem được các thiết bị có khả năng bị ảnh hưởng bởi các email độc hại, cũng như bao nhiêu cảnh báo đã được khởi tạo cho các thiết bị đó. Từ đó, họ có thể đưa ra những hành động để bảo vệ người dùng.

Tích hợp với hệ thống SIEM (Security Information and Event Management): MDO cung cấp các cảnh báo bảo mật được dựng sẵn để hỗ trợ phát hiện và giảm thiểu các mối đe dọa. Các doanh nghiệp thường có nhu cầu tích hợp các cảnh báo này về hệ thống SIEM để giám sát chúng. Với Office 365 Activity Management API, chúng ta có thể thực hiện tích hợp MDO với hệ thống SIEM để loại bỏ các cảnh báo chưa chính xác và giám sát chúng một cách hiệu quả.

Tích hợp với Microsoft Sentinel:Bằng việc tích hợp MDO với Microsoft Sentinel, đội vận hành bảo mật trong doanh nghiệp có thể tận dụng các lợi ích, tính năng của cả hai giải pháp để bảo vệ người dùng. Microsoft Sentinel sẽ dùng các cảnh báo, thông tin thu thập từ các sự cố, mối đe dọa được đồng bộ từ MDO để phân loại, điều tra, và tự động đưa ra các hành động cụ thể để bảo vệ hoặc giảm thiểu ảnh hưởng của các mối đe dọa đó.

Đối tượng phù hợp sử dụng

MDO được tích hợp sẵn cho người dùng sử dụng license Microsoft 365 E5 hoặc A5, Office 365 E5 hoặc A5 và Microsoft 365 Business Premium. Đối với các license Microsoft 365 khác, người dùng vẫn có thể add-on thêm license MDO để trải nghiệm những tính năng bảo vệ mạnh mẽ của nó. Bằng khả năng tích hợp đa dạng, các đối tượng không sử dụng giải pháp Microsoft 365 cũng có thể sử dụng MDO với điều kiện bản ghi MX phải trỏ về hệ thống Exchange Online.

| CMC Telecom là công ty hạ tầng viễn thông có cổ đông nước ngoài - tập đoàn TIME dotCom. Hiện nay, doanh nghiệp này là Đối tác Tier-1 Cloud Solutions Provider của Microsoft tại Việt Nam. |

Thúy Ngà

本文地址:http://vip.tour-time.com/html/429e898929.html

版权声明

本文仅代表作者观点,不代表本站立场。

本文系作者授权发表,未经许可,不得转载。